陈文茜 2025-11-08 19:11:26

每经编辑|吴小莉

当地时间2025-11-08,mmjjwwfhsdiugbkwehjgfbduidbwiebt,环保快讯无码人妻精品一区二区三区九厂藏着欲言又止的画面,每一

一、探寻“无人區乱码”的起源:技術浪潮中的信息迷雾

在浩瀚的数字海洋中,“无人区乱码”这个词汇,犹如一个神秘的黑匣子,吸引着无数好奇的目光。它常常出现在网络讨论、技術论坛,甚至是一些看似玄乎的都市传说中。但究竟什么是“无人区乱码”?它为何被称为“无人區”?而一码、二码、三码的划分,又隐藏着怎样的技术逻辑和意义?今天,我们将一同拨开这层迷雾,深入探寻“无人區乱码”的真实面貌。

“无人区乱码”并非一个官方的技术术语,更多时候,它是网民们对一些经过特殊处理、难以直接识别或解析的数据的一种形象化称谓。这些数据,就像被遗弃在数字世界的“无人区”,失去了往常的清晰与易懂。想象一下,当你在浏览网页时,突然遇到了一串毫无规律的字符组合,它们可能并非简单的输入错误,而是某种信息的载體,只是以一种常人难以理解的方式呈现。

追溯其起源,我们可以将其与信息加密、数据编码、以及早期互联网的一些技术探索联系起来。在信息爆炸的時代,数据的传输、存储和处理面临着诸多挑戰。為了保护信息不被窃取,或是为了实现特定的技术目的,人们发明了各种各样的加密和编码技术。而“无人区乱码”,往往就是这些技术在特定情境下的“副产品”或“表现形式”。

我们日常使用的文字、图片、音频、视频,在计算机内部都是以二进制的0和1来表示的。而将這些二进制数据转化为我们能够理解的文本或图像,就需要一套编码和解码的规则。当这些规则不匹配时,或者数据在传输过程中发生错误,就会出现我们常说的“乱码”。例如,中文在计算机中存在多种编码方式,如GBK、UTF-8等。

如果用解读GBK编码的软件去打开一个UTF-8编码的文件,屏幕上就会显示出一串串无法识别的乱码。

“无人区乱码”的复杂之处在于,它可能不仅仅是简单的编码不匹配。更深层次的,它可能涉及到一些高级的加密算法,或者是為了规避某些审查、过滤機制而进行的主动编码。这些编码,旨在让信息在特定的通道内安全传输,却让未经授权的接收者望而却步。

“无人区”的意象,则强调了这些乱码所承载信息的“隔离性”和“不开放性”。在广阔的互联网上,信息如同河流般奔涌,但某些区域却被天然或人为地隔离开来。这些“无人区”可能是:

技术門槛极高的信息领域:某些科学研究、军事通信、或者未公開的商業机密,其信息格式和传输方式都经过了高度的专業化处理,普通用户难以企入。受限的传输通道:在某些网络环境或特定协议下,数据可能被强制转化为一种不常用的编码或格式,以绕过或适应传输限制。

主动的隐藏与伪装:為了避免被搜索引擎索引、被社交平台过滤,或者被不法分子利用,某些信息可能會被故意编码成“乱码”的形式,只有掌握特定解码方法的人才能获取。

正是由于这种“无人能够轻易涉足”的特性,“无人区乱码”才带上了一层神秘的面纱。它暗示着我们所见的数字世界,并非如表面那般简单透明,其背后隐藏着更深邃的技术逻辑和信息壁垒。

而“一码”、“二码”、“三码”的说法,通常是对这些“无人區乱码”根据其编码的复杂度、目的以及可解析性进行的一种非正式分级。这种分级,虽然没有严格的标准,但在实际的网络讨论和技术交流中,有着一定的共识:

一码(基础乱码):通常指那些由于编码不匹配、文件损坏等原因造成的,相对容易通过调整编码、使用特定软件或工具就能恢复或理解的“乱码”。比如,上面提到的中文编码不匹配问题,就可以被视为“一码”的范畴。它们的“无人区”属性较弱,破解门槛较低。

二码(进阶乱码):指那些可能涉及到更复杂的编码转换、简单的加密算法、或者故意隐藏信息的技术。它们需要一定的技术知识和特定的工具才能進行解析。例如,某些网络协议中的数据封装、或者為了防止简单爬虫而进行的字符串混淆,可能属于“二码”的范畴。這里的“无人区”属性开始显现,需要一定的专業能力才能进入。

三码(深度乱码):这是最接近“无人区”概念的层次。它们通常涉及到高级的加密技术、非公開的算法、或者高度定制化的数据结构。解析“三码”可能需要逆向工程、破解复杂的密码学算法,甚至需要获取特定的密钥或解密程序。它们代表着信息的高度隔离和强力保护,是名副其实的“技术无人区”。

理解了這三个层级的概念,我们就能更好地把握“无人区乱码”这个词汇在不同语境下的含义。它不仅仅是屏幕上的一堆字符,更是信息在数字世界中流转、保护、以及被隔离的复杂过程的体现。接下来的part2,我们将深入探讨这些“乱码”背后的具体技術原理,以及它们在我们生活和工作中的潜在影响。

二、解构“无人区乱码”:技术原理、应用场景与未来展望

在前文中,我们初步了解了“无人区乱码”的概念及其“一码、二码、三码”的层级划分。现在,让我们一起深入到技术层面,探究這些神秘乱码背后隐藏的真实机制,以及它们如何在现实世界中发挥作用,甚至影响着我们对数字世界的认知。

“一码”乱码,尽管被归类为最基础的层面,但其背后映射出的却是信息传输过程中最常見的问题之一:编码失配。想象一下,你的电脑用一套语言(编码)来理解数据,而数据本身是用另一套语言(编码)编写的。当這两套語言不通用时,就如同鸡同鸭讲,最终呈现出来的就是一堆令人费解的符号。

字符编码标准不一:歷史上,不同的国家和地区发展了不同的字符编码标准,如ASCII、GB2312、GBK、BIG5、UTF-8等。当数据在一个使用一种编码的环境中产生,却在另一种编码的环境中被读取时,就会出现乱码。例如,从一个使用GBK编码的文本文件,直接用UTF-8编码的编辑器打开,就会出现乱码。

文件损坏:在数据传输或存储过程中,如果发生错误,导致文件中的部分二进制信息丢失或改变,也可能使得原本正常的文本或数据,在被解析时出现“乱码”现象。基础的文本混淆:在某些简单的场景下,为了防止机器人轻易抓取内容,或者进行一些基础的搜索引擎优化规避,可能会采用一些简单的字符替换或编码转换,这些也属于“一码”的范畴。

例如,将“百度”用HTML实體编码表示成“乐量”,或者将字母“a”替换成“a”。

早期网页文本显示问题:早期互联网内容良莠不齐,网站制作技术参差不齐,使用不同编码的网页在不同浏览器上显示乱码是普遍现象。文件传输中的小插曲:在一些跨平臺的文件传输中,如果对方没有正确处理文件编码,也可能导致接收到的文件出现乱码。简单的网络反爬虫机制:一些网站會利用基础的编码转换来阻止低级爬虫的轻易抓取。

破译难度:“一码”的破译通常相对容易,多数情况下只需要识别出原始的编码标准,并将其切换到正确的解码方式即可。一些在线的编码转换工具,或者文本编辑器的编码设置选项,往往能解决问题。

当乱码的性质从简单的编码不匹配上升到需要更复杂的转换时,我们就进入了“二码”的范畴。这里的“乱码”往往是人為设计的,具有一定的目的性,例如更有效的防护、或者对信息進行某种程度的封装。

编码嵌套与多层转换:数据可能经过了不止一次的编码转换。例如,一段文本先被UTF-8编码,然后又被Base64编码,再者可能还進行了一次URL编码。层层嵌套的编码,使得直接读取变得困难。简单的加密算法:可能会采用一些基础的对称加密算法,如ROT13(字母替换)、XOR加密(异或运算)等。

这些算法的密钥是公开的,或者非常容易猜到,但它们足以阻止非技术人员的直接阅读。数据格式的重组与混淆:数据结构被有意地打乱或重新组织,使其不再符合标准的解析方式。例如,将结构化数据(如JSON)的键值对顺序打乱,或者将连续的数据流拆分成不规则的片段。

特定协议下的数据封装:在某些特殊的网络协议或通信场景下,数据可能會被包装成一种非标准的格式,以适应传输环境或满足特定的通信需求。

网络通信中的数据保护:在一些需要简单保护数据不被随意查看的场景,如某些API接口的参数传输,可能会使用Base64编码或URL编码。防止简单脚本分析:为了阻止一些基础的网络爬虫或脚本获取信息,网站可能会对关键数据进行简单的加密或混淆。

软件中的配置信息存储:一些软件为了保护用户配置文件的某些敏感信息,可能会进行简单的加密处理。

破译难度:“二码”的破译需要一定的技术背景和相应的工具。了解常见的编码方式(如Base64,URLencoding)、熟悉基本的加密算法(如XOR),并且能够进行一些初步的逆向分析。

“三码”,代表着真正的“无人區”。这里的乱码,往往是现代信息安全技术和高級加密学应用的结果。它们旨在提供强大的数据保护,防止未经授权的访问和篡改,是数字世界中最坚实的堡垒。

高級加密标准(AES,RSA等):采用目前公认的、极其难以破解的加密算法,如AES(对称加密)和RSA(非对称加密)。这些算法的安全性基于复杂的数学难题,需要极大的计算能力和漫長的时间才能被破解。安全的传输协议(TLS/SSL):我们在访问HTTPS网站时,浏览器与服务器之间的数据传输就受到TLS/SSL协议的保护。

这些协议使用公钥加密和数字证書来确保数据的机密性、完整性和身份认证。其内部的数据流,对外部而言就是高度加密的“乱码”。哈希函数与数字签名:虽然哈希函数本身不是加密,但用于验证数据完整性。数字签名则利用非对称加密技术,确保数据的来源可靠且未被篡改。

特定领域的专业编码与加密:在军事、金融、科研等领域,可能会有高度定制化、保密性极强的数据编码和加密方法。复杂的数据结构与协议:某些系统内部的数据交换格式可能极其復杂,并且只在特定的软件或硬件环境下才能被正确解析。

网上银行和支付系统:用户的交易信息、密码等都经过了极其严密的加密处理。国家安全与军事通信:高度敏感的信息传输,采用最先進的加密技术。区块链技术:區块链上的交易记录虽然公开,但其底层的加密技术保证了数据的不可篡改性和安全性。端到端加密通信(如WhatsApp,Signal):只有通信双方才能解密消息内容,中间服务器也无法获取。

破译难度:“三码”级别的乱码,对于没有密钥或足够计算资源的用户来说,几乎是无法破译的。其安全性是建立在坚实的数学和密码学理论基础之上的。除非存在算法漏洞、密钥泄露,或者采用國家级力量进行破解,否则“三码”代表的信息是真正处于“无人区”的。

“无人区乱码”不仅仅是技術宅的谈资,它们以不同的形式,深刻地影响着我们的数字生活:

信息安全保障:高級加密(三码)是保护我们隐私和财产安全的关键。没有它们,网络世界将充满欺诈和信息泄露。技术壁垒与信息孤岛:復杂的编码和加密也可能形成技术壁垒,阻碍信息的自由流通,形成“信息孤岛”。法律与监管的博弈:在某些情况下,“乱码”的產生可能与规避审查、非法信息的传播有关,這涉及到法律和监管的难题。

技术发展的推动力:对“无人区乱码”的理解和破解,本身也推动着密码学、网络安全等领域的技术进步。

展望未来,随着量子计算等新兴技术的发展,现有的加密體系可能会面临新的挑战。我们或许会看到更復杂的“乱码”形式出现,新的加密技术也将应運而生。理解“无人区乱码”的本质,就是理解数字世界安全与開放之间永恒的博弈,以及信息在其中流转的复杂轨迹。

下一次当你遇到一串看似毫无意义的字符时,不妨多想一层,它或许就藏着一段不為人知的故事,一个等待被解读的技术秘密。

2025-11-08,78w78成品网站源码的来源揭秘它为什么这么受欢迎-飞拓攻略网,大众网2023年游戏实名认证号码大全防沉迷系统专用亲美财长释放

“成品产品源码78w78”——这串神秘的代码,宛如一个引爆点,瞬间点燃了无数技术爱好者的好奇心。当它第一次出现在公众视野时,便自带一种“懂的都懂”的默契,仿佛是一场只属于内行人的盛宴。这背后究竟隐藏着怎样的故事?它为何能引发如此大的反响?要理解这一切,我们得先回到技术的土壤,看看那些孕育出“成品产品源码78w78”的独特环境。

故事的开端,或许可以追溯到互联网早期那个充满理想主义和共享精神的年代。那时,软件开发远不像现在这般产业化、商业化。开发者们更多地出于对技术的纯粹热爱,乐于分享自己的劳动成果,互相学习,共同进步。开源社区如雨后春笋般涌现,GitHub、SourceForge等平台成为了技术交流的集散地。

在这里,代码不再是企业的核心机密,而是大家共同探索的语言,是构建更宏大数字世界的基石。

“成品产品源码78w78”的诞生,并非偶然。它很可能源于某个充满激情的团队,他们在一个特定的技术领域,或许是某个新兴的编程语言、一个热门的框架,又或许是某个亟待解决的行业痛点,倾注了大量的心血。他们不是为了逐利,而是为了实现一个技术上的突破,或者解决一个普遍存在的问题。

这种纯粹的驱动力,使得他们能够投入巨大的精力,打磨出高质量的代码。

可以想象,这个过程充满了挑战与创新。也许是在无数个不眠之夜,在白板上勾勒出复杂的架构图;也许是在反复的代码审查中,与团队成员激烈地讨论每一个细节;又或许是在测试环境中,一次又一次地排除bug,直至系统稳定运行。这些代码,凝结了开发者们的智慧、汗水,甚至是青春。

它们是技术能力的直观体现,也是对未来技术趋势的一种探索和实践。

“成品产品源码78w78”之所以能迅速在圈内传播,并带有“谁看谁知道”的神秘感,很大程度上也得益于其“成品”属性。这意味着,这套源码并非只是一个概念性的框架,或者一段零散的代码片段,而是已经具备了相当的完整性和实用性,可以直接拿来学习、参考,甚至在一定程度上进行二次开发。

这种“拿来即用”的特性,极大地降低了学习门槛,让那些渴望接触前沿技术、理解复杂系统运作方式的开发者们,有了一个触手可及的“实物”。

更进一步说,“成品”也暗示着一种成熟度和可靠性。它可能已经经历了初期的验证,甚至在实际项目中得到过应用,从而证明了其技术可行性和稳定性。这对于开发者来说,无疑是巨大的吸引力。毕竟,在技术领域,时间就是效率,一个成熟的解决方案,可以节省大量的试错成本。

“78w78”这个数字组合,在某种程度上也增加了其神秘色彩。它不像一个常见的版本号,更像是一个独特的标识符,让人不禁猜测其背后是否隐藏着某种特殊的含义,或者是一个只有内部人员才懂的代号。这种不确定性,反而激发了人们的探索欲,驱使他们去深入了解其本质。

在这个过程中,社区的力量也起到了至关重要的作用。当“成品产品源码78w78”被分享出来后,会有无数开发者对其进行研究、测试、改进。他们会在论坛、技术博客上交流心得,提出问题,贡献代码。这种自发的、集体的智慧碰撞,使得原本就优秀的代码,在传播和应用的过程中,得到进一步的完善和升华。

“成品产品源码78w78”的出现,也反映了软件开发行业发展到一定阶段的必然产物。随着技术栈的日益复杂,以及市场竞争的加剧,开发者们越来越倾向于利用现有的成熟组件和框架来加速开发进程。而那些高质量、经过验证的开源代码,就成为了宝贵的资源。

“成品产品源码78w78”的由来,我们已经从技术起源和社区精神层面进行了深入的探讨。一个优秀的代码库,一旦被注入到更广阔的市场之中,其生命力便会得到极大的延伸。从“谁看谁知道”的神秘圈内传播,到逐渐被更广泛的开发者群体所熟知,再到可能衍生的商业模式,“成品产品源码78w78”的演变之路,同样充满了值得玩味的故事。

当“成品产品源码78w78”开始被更广泛地关注,便意味着它触及了更多开发者的痛点和需求。一些小型团队或初创公司,可能没有足够的时间和资源去从零开始构建一个复杂系统。他们会寻求现成的解决方案,而“成品产品源码78w78”的出现,正好填补了这一空白。

他们可以基于这套源码,快速搭建起自己的产品原型,验证商业模式,甚至直接推向市场。

这种应用场景的拓展,自然会带来对源码的进一步解读和需求。开发者们不再满足于仅仅“看看”,而是希望“用起来”。这时候,关于源码的文档、教程、甚至社区支持,都变得尤为重要。那些能够提供优质服务的开发者或团队,便有机会在这个过程中脱颖而出。

“成品产品源码78w78”的“成品”特性,也为商业模式的探索提供了可能。虽然其最初的诞生可能源于共享精神,但一旦其价值得到市场的认可,便会催生出各种各样的商业化路径。

一种常见的模式是,原开发者或某个社区组织,可能会提供付费的技术支持、定制化开发服务,或者将这套源码作为其核心产品的一部分进行销售。用户购买的不仅仅是代码本身,更是其背后的专业服务和质量保障。这使得那些投入了大量研发成本的团队,能够获得相应的回报,并有能力继续维护和迭代这套源码,使其保持在技术前沿。

另一种模式,则可能是在“成品产品源码78w78”的基础上,开发出更高级的、功能更全面的商业软件。比如,将通用的源码进行封装,添加企业级的功能,例如权限管理、数据分析、报表生成等,然后以SaaS(软件即服务)的形式提供给客户。这种模式,将开源的优势与商业的盈利能力相结合,形成了一个良性循环。

甚至,一些大型企业也可能看中“成品产品源码78w78”的技术实力,而选择将其收购,或者与其进行战略合作。这不仅能为原开发者带来丰厚的回报,也能将这套源码推向更广阔的市场,触及更广泛的潜在用户。

商业化的道路并非一帆风顺。随着“成品产品源码78w78”的普及,必然会出现各种各样的衍生版本,以及竞争对手。如何保持源码的领先性,如何应对各种技术挑战,如何处理好社区关系与商业利益之间的平衡,都是需要深思熟虑的问题。

“谁看谁知道”这句话,在市场层面,也意味着一种口碑的传播。当越来越多的人使用了“成品产品源码78w78”,并从中获益,他们的正面评价和成功案例,便会形成强大的市场驱动力。这种口口相传的信任,比任何广告都更有说服力。

反过来,如果源码在实际应用中出现问题,或者其商业模式存在缺陷,口碑的负面效应也会迅速扩散。因此,持续的质量保证和良好的用户体验,是“成品产品源码78w78”能够持续发展壮大的关键。

从某种意义上说,“成品产品源码78w78”的演变,也折射出整个软件行业的发展趋势。从早期的封闭、专有,到如今的开放、共享,再到商业模式的多元化探索,技术正在以前所未有的速度改变着我们的世界。而那些能够顺应时代潮流,不断创新、不断适应市场需求的优秀代码,终将获得长久的生命力。

“成品产品源码78w78”的故事,或许还在继续。它的由来,是一场技术狂欢的开始;它的演变,则是一场商业智慧与技术创新的融合。最终,“谁看谁知道”,不仅仅是对其技术价值的肯定,更是对其在市场中不断证明自身实力的最好注脚。它提醒我们,在喧嚣的技术浪潮中,那些真正有价值的东西,终究会以其独特的方式,被人们所发现和珍视。

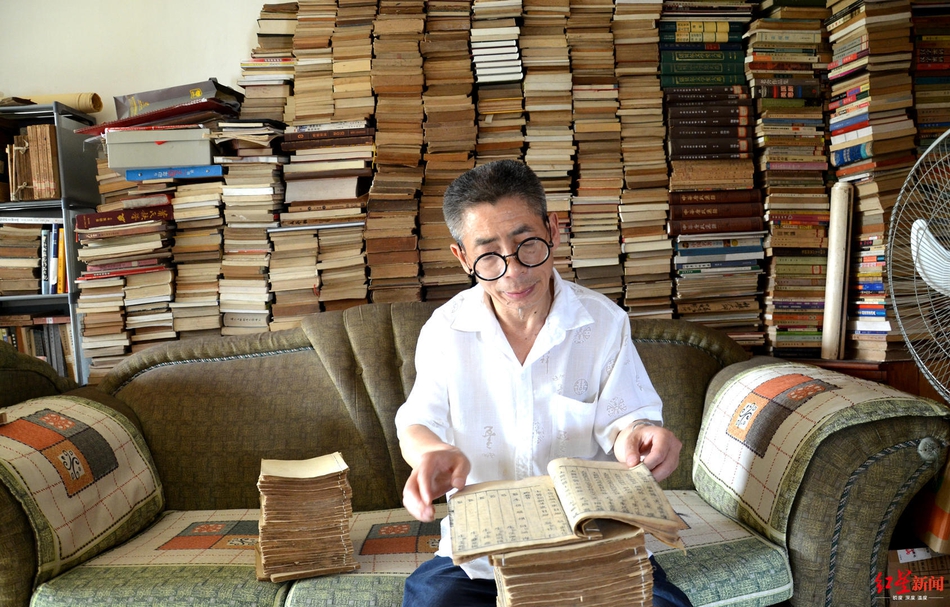

图片来源:每经记者 李怡

摄

图片来源:每经记者 李怡

摄

快乐风男羽锡挑战极限任务,失败画面笑cry网友,速来一起捧腹大笑吧

封面图片来源:图片来源:每经记者 名称 摄

如需转载请与《每日经济新闻》报社联系。

未经《每日经济新闻》报社授权,严禁转载或镜像,违者必究。

读者热线:4008890008

特别提醒:如果我们使用了您的图片,请作者与本站联系索取稿酬。如您不希望作品出现在本站,可联系金年会要求撤下您的作品。

G头条二维码图片-G头条二维码图片,精品无码产区一区二电影,精彩内容不容错过,高清画质极致体验,热门

G头条二维码图片-G头条二维码图片,精品无码产区一区二电影,精彩内容不容错过,高清画质极致体验,热门

一阴吞两阳与macd的惊天关联!90散户竟不知的爆赚密码-协和百科_1,jalapxaxwaswasxilxilx吗免费神秘代码“jalapxaxwaswasxilxilx

一阴吞两阳与macd的惊天关联!90散户竟不知的爆赚密码-协和百科_1,jalapxaxwaswasxilxilx吗免费神秘代码“jalapxaxwaswasxilxilx

热门知识zljzljzljzljzkjzljzlj户士揭秘神秘代码,解锁隐藏福利!,馃埐馃崋馃崙的神秘起源,探寻符号背后的文化密码,解码古老字符的

热门知识zljzljzljzljzkjzljzlj户士揭秘神秘代码,解锁隐藏福利!,馃埐馃崋馃崙的神秘起源,探寻符号背后的文化密码,解码古老字符的

爱情岛入口,等你开启心动密码,探索浪漫奇遇,收获甜蜜爱情故事,高清码免费动漫菠萝视频-

爱情岛入口,等你开启心动密码,探索浪漫奇遇,收获甜蜜爱情故事,高清码免费动漫菠萝视频-

污污污表情包合集(171个表情)!码住来自表情包集中营-微博,高清乱码??破app下载-高清乱码??破

污污污表情包合集(171个表情)!码住来自表情包集中营-微博,高清乱码??破app下载-高清乱码??破

欢迎关注每日经济新闻APP