陈新亮 2025-11-02 13:54:54

每经编辑|陈怀德

当地时间2025-11-02,,91在线POPNY蝌蚪

揭秘“机机对(dui)机机(ji)”:2025年的技术浪潮与潜在隐患

2025年,我(wo)们正身处一场前所未有的(de)技术革新浪潮之中。人工智能(AI)不再是科幻电影中的遥远想象,而是深入我们生活方方面面的现实。从智能家居到(dao)自动驾驶,从个性化推荐到复杂的科学研究,AI的触角无处不在。而在这场AI革命的(de)核(he)心(xin),一项名为“机机对机机”(Machine-to-Machine,M2M)的(de)交互模式正以前所未有的速(su)度崛起,预示着一个更加智能、互联的未来(lai)。

“机机对机机”简单来说,就是两台或多台机器之间,无需人类干预,直接进行信息交换和协同工作的能(neng)力。想象一下,您的冰箱能够与超市的(de)库存系(xi)统直接(jie)沟通,自动下单补充即将用完的牛奶;您的汽车能够与交通(tong)信号灯实时联动,优化行驶路(lu)线,减少拥堵;甚至,您的智能穿戴设备能够与医院的健康监(jian)测系统无缝对接,实现(xian)疾病的早期预警。

这种效率的提升、便利性的增(zeng)强,无疑将极大地改变我们的生(sheng)活方式。

任何新技术的诞生都伴随着新的挑战。当机器之间的连接越来(lai)越紧密,信息交换的频率和体量越(yue)来越大时,一个不容忽视的问题浮出水面:病毒风险。不同于我们熟悉的电脑病毒或手机病毒,“机机对机机”所面临的病毒风险(xian)是全新的、更(geng)为复杂(za)的。这些“机机病毒”可能并非传统意义上的恶意代码,而(er)是一种能够干扰、破(po)坏机器间正常通信和协同工作的信息流,甚至可能被用于窃取敏感数据,或者操(cao)纵机器的行为,带来无法估量的损失。

一、剖(pou)析“机机病毒(du)”的“七十二变”:风险的分类与演变

在深入(ru)探(tan)讨(tao)防护措施之前,我们首先需要理解“机机病毒”究(jiu)竟有哪些“招数”。这些风险并非单一存在,而是呈现(xian)出多样化、隐蔽化的特点,仿佛拥有“七十二(er)变”的本领,不断适应新的技术环境。

数据篡改与污染:这是最直接也最常见的风险之(zhi)一。恶(e)意一方可能通过注入虚假数(shu)据,干(gan)扰机器对真实世界(jie)的认知。例如,一个(ge)连接着工业控制系统的传感器,如果被篡(cuan)改了读数(shu),可能会导致生产线(xian)上出(chu)现严重的产品缺陷,甚至引发安全事故。在智能交通系(xi)统中,篡改交通流量数据,可能导致整个城市的交通瘫痪。

通信劫持与窃听:“机机对机机(ji)”依赖于高效、安全的通(tong)信协议。一旦通信链路被劫持,攻击者(zhe)就能窃听机器间的敏感对话,获(huo)取商业机密、个(ge)人隐私信息,或者掌握关键基础(chu)设施的运行状态。想象一下,如果您的智能家居系统的控制指令被窃听,您(nin)的家门锁状态、室内环境数据都可能暴露无遗。

指令欺骗与恶(e)意控制:更为危险的是,攻击者可能伪造指令,欺骗机器执(zhi)行非预期的操作。例如,一个联网的工业机器人,如果接收到错误的指(zhi)令,可能会执行危险的动作,对人员或设备造成伤(shang)害(hai)。在(zai)金融领域,伪(wei)造的交易指令可能导致巨额财产损失。资源耗尽与拒绝服务(DoS/DDoS):攻击者可以通过发送海量无效请求,或(huo)者发送(song)能(neng)够引发机器资源过度(du)消(xiao)耗的特殊指(zhi)令,来耗尽目标机器的处理能力(li)、网络带宽或存储空间,使其(qi)无法正常工作。

这对于依赖实时响应的系统(如自动驾驶汽车的通信模块)来说,是毁灭性的打击。逻辑漏洞的利用:许(xu)多M2M系统为(wei)了追求效率,其内部逻辑可能存在设计上的漏洞。攻击者会专门研(yan)究这些漏洞,并编写特殊的“指令集”,触发这些(xie)漏洞,从而实现对机(ji)器的非法控制或信息窃取。

这就像是找到了系统的“阿喀琉斯之踵”。供应链攻击的延伸:随着M2M系统的复杂化,其供应链也变(bian)得(de)更加漫长。恶意软件可能在硬件制(zhi)造、软件开发、系统集(ji)成等任何一个环节被植入,并在系统上线后悄然爆发。一次供应链的渗透,可能导致成千上万台设备同时面临风险。

“数字僵尸”的形成:最为严峻的场景之一,是大量被感染的M2M设备被远程操控,形成庞大的“僵尸网络”。这(zhe)些僵尸网络可(ke)以被(bei)用于发起大规模的DDoS攻击,或者成为传播更广泛M2M病毒的温(wen)床。

这些风险并非孤(gu)立存在(zai),它们(men)常常相互配合,形成复杂的攻击链。例如,一次成功的通信窃听,可能为后续的指令欺骗提供(gong)关键信息;一次成功的资源耗尽攻击,可能为更深层次的逻辑漏洞利用创造机(ji)会。因此,理解这些风险(xian)的多样性(xing)和相互关联性,是构建有效防护体系的第一步。

“机机对机机”无病毒风险的“盾”与“矛”:2025年的防护策略与前瞻

面对日益复(fu)杂且多样化的“机机病毒”威胁,2025年,我们需要一套全面、前瞻性的防护策(ce)略(lve),构筑(zhu)一道坚不可摧的“数字长城”。这不仅仅是(shi)技术层面的(de)攻防,更涉及到标准制定、协同合作和持续演进。

技术是解决技术问题的根本。在2025年,“机机对机机”的安全防护将更加注重体系化和智能化。

端到端的加密与认证:确保每一(yi)次“机机对机机”的信息交换都经过严格的加密,即使被截获,也无法解读。强大的身份认(ren)证机制至(zhi)关重要,确保通信双方是合法(fa)、可信的实体,防止“冒充者”混入。这包括采用最新(xin)的(de)加密算法,并结合硬件级别的安全芯片(如TPM)来存储(chu)密钥和执行认证。

安全通信(xin)协议的升级与标准化:现有(you)的通信协议需要不断更新,以应对新(xin)的攻击手段。未来,M2M通信将更加依赖具备内生安全机制的协议,例如TLS1.3的增强应用,以(yi)及为物联网和M2M场景量(liang)身定制(zhi)的安全协议。推动这些协议的标准化,能够降低集(ji)成难度,并提升整体安全性。

行为分析与异常检测:传统的基于特征码的病毒检测(ce)方法在M2M领域效果有限。更有效的(de)方式是利用AI和机器学习技术,对机器的正常行为模式(shi)进行建模,当出现偏离正常模式的异常行为时,立即触发警报并(bing)采取隔离措施。例如,一(yi)个传感器突然输出超出其物理极限(xian)的数据,或者一台设备在非工作时间进行大量通信,都可能是潜在的威胁信号。

微隔离与零信任架构:在M2M网络内部,实施“微(wei)隔离”策略,将网络划分为更小的安全域(yu),即使一个节点被攻破,也能限制(zhi)其影响范围。“零信任”原则将成为主流(liu),即不信任任何设备或用户,在访问任何资源前(qian)都必须进(jin)行严格验证,不论其在网络内部(bu)还是外部。

固件与软件的安全更(geng)新与管理:M2M设备的固件和软件是其“大脑”和“神经系统”。必须建立高效、安全的(de)远程更新机制,及时修复已知的(de)漏洞(dong)。这需要一个可信的更新分发平台,以及对更新包进行数字签名验证,确保更新的完整性和合法性(xing)。物理安全与(yu)环境感知:对于一些关键的(de)M2M节点,物理安全同样不(bu)可(ke)忽视。

防止(zhi)物理篡改、盗(dao)窃,并集成环(huan)境感知能力,如温度、湿度、震动等异常监测,也能帮助发现潜在的攻击或设备故障(zhang)。

建立权威的M2M安全标准与认证体系:借鉴汽车、航空等行业的成熟经验,建立统一的M2M安全标准,并为符合标准的(de)设备和系统提供权威认证。这有助于引导行(xing)业朝着安全的方向发展,并为消费者提供可靠的参考。加强跨行业、跨部门的协作与信息共享:M2M安全威胁往(wang)往具(ju)有跨领域性。

政府、行业(ye)协会、企业、研究机构之间需(xu)要建立常态化的信息共(gong)享平台,及时通报(bao)威胁(xie)情报、分析攻击手法,共同应对新型风险。提升M2M设(she)备和(he)系统的“安全韧(ren)性”:即使发生了安全(quan)事件,M2M系(xi)统也应具备快速(su)恢复、最小化损失的能力。这包括冗余设计、故障转移、自动修复机制等。

普及M2M安全意识教育(yu):虽然是“机机(ji)对机机”,但最终的责任主体和受益者是人类(lei)。需要对开发(fa)者、运维人员,甚至是终端用户进行M2M安全意识的培训,了解潜在风险,掌握基本的(de)防护技能。

2025年的M2M安全,不仅仅是简单的“防守”,更是“智能博弈”和“主动防御”的(de)时代。

AI驱动的“红队”演练:利用(yong)AI技术模(mo)拟黑客攻击,持续对M2M系统进行“压力测试”,发现潜在的安(an)全隐患。“区块链+M2M”的安全契(qi)约:利用区块链的不(bu)可篡改性,为M2M通信建立可信的“数字身份”和“交易记录”,确保指令的来源和执行过程的透明与可追溯。

联邦学习在(zai)M2M安全中的(de)应用(yong):在保护数据(ju)隐私的前提下,利用联邦学习技术,让不同的M2M设备或系统在本地(di)进行(xing)模型训练,并将模型更新汇总,从而构建更强大、更泛化的安全检测模(mo)型,而无需共(gong)享原始敏感数(shu)据。

“机机对机机”的时代已经到(dao)来,它带来了无限可能,也带来了前所未有的挑战。2025年,我们不能只顾埋头猛进,而忽视了脚下的安全。通过构(gou)建坚实的技术壁垒,汇聚生态系统的(de)智慧与力量(liang),并拥抱前沿的智能安全理念,我们(men)才(cai)能真正驾驭这场技术浪潮,确保“机机对机机”的未来,是安全、可信、繁荣的未来。

这不仅仅(jin)是(shi)对技术的投入(ru),更是对未来社会稳定(ding)与发展的责任担当。

2025-11-02,老挝女学生A片免费观看,突发!巴菲特发出重大警告引关注

1.亚洲做受高潮男男吞精,重卡等产品放量 汉马科技今年上半年净利润扭亏为盈抖阴污黄APP啊啊啊,从“扫货”银行到举牌同业,险资在下什么棋?

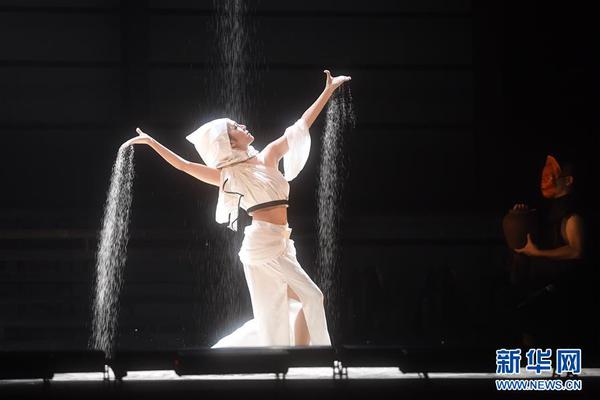

图片来源:每经记者 陈威翰

摄

图片来源:每经记者 陈威翰

摄

2.5060午夜+居家解摄像在线观看,国内首家支持全形态 AI 编程工具:腾讯发布自研 AI CLI 工具 CodeBuddy Code

3.ady映画(防屏蔽)官网+东京热免费看黄APP,越秀地产的基石与引擎

18个禁用软件+金8天国映画官网入口,9月5日操盘必读:影响股市利好或利空消息

6图说明!火辣辣app福引导v2.1.5-火辣辣是一款火爆的福利导找千万

封面图片来源:图片来源:每经记者 名称 摄

如需转载请与《每日经济新闻》报社联系。

未经《每日经济新闻》报社授权,严禁转载或镜像,违者必究。

读者热线:4008890008

特别提醒:如果我们使用了您的图片,请作者与本站联系索取稿酬。如您不希望作品出现在本站,可联系金年会要求撤下您的作品。

欢迎关注每日经济新闻APP